- Cthulhu Stealer ataca dispositivos Mac e rouba credenciais de uma longa lista de carteiras criptografadas.

- O malware destinado a drenar fundos de carteiras criptográficas instaladas em Macs está aumentando.

Como pesquisador experiente com uma década de experiência em segurança cibernética, já vi muitas ameaças de malware direcionadas a diversas plataformas. No entanto, parece que os dispositivos Mac estão se tornando alvos cada vez mais populares para os cibercriminosos, sendo a mais recente adição o Cthulhu Stealer.

⚡️ CRISE À VISTA: Dólar ameaça derrubar o Real! VEJA O ALERTA!

Ler Análise Urgente!Um malware recentemente descoberto chamado Cthulhu Stealer está em ascensão, visando especificamente dispositivos que executam MacOS para roubar informações de carteiras criptografadas. Isso o torna mais um exemplo de malware que representa uma ameaça aos usuários de Mac. A Cado Security descobriu esta nova ameaça e divulgou um relatório explicando como ela captura dados da carteira. Esta revelação segue de perto os relatórios que detalham outro programa prejudicial, o AMOS, interferindo no aplicativo de software Ledger Live para Mac.

Há algum tempo, existe um entendimento comum no zeitgeist cultural de que os sistemas MacOS são imunes a malware. No entanto, embora o MacOS seja conhecido pela sua segurança, casos de malware para MacOS têm sido cada vez mais detectados nos últimos anos.

E aí, pessoal! Prontos para embarcar na viagem maluca das notícias de cripto? No nosso canal do Telegram, vamos explorar o mundo das criptomoedas com leveza e bom humor. É como um papo de bar sobre Bitcoin, só que sem a ressaca no dia seguinte! 😄 Junte-se a nós agora e vamos desvendar esse universo juntos! 💸🚀

☞ Junte-se ao Telegram

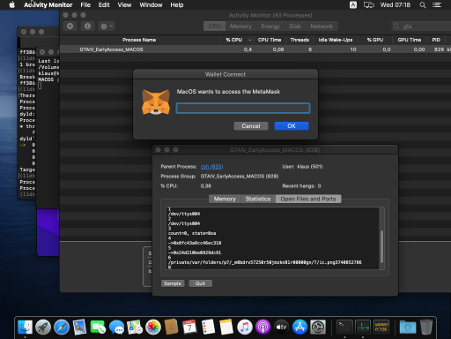

O Cthulhu Stealer se disfarça como um software legítimo para MacOS, operando como um Apple Disk Image (DMG). Quando os usuários abrem o aplicativo de malware, ele solicita a senha. Quando eles seguem, ele solicita a senha do MetaMask. Em seguida, ele armazena os detalhes confidenciais da carteira em arquivos de texto em seus dispositivos. O malware também pode fazer o mesmo com outras carteiras, incluindo Atomic, Trust, Binance, Coinbase e muitas outras. Ele também coleta outras informações, como endereços IP dos usuários, versões do sistema operacional, detalhes de hardware e software e muito mais.

Cthulhu Stealer solicitando senha da MetaMask. Fonte: Cado Security

De acordo com a explicação de Cado, o objetivo principal do Cthulhu Stealer é roubar credenciais de login e informações de carteira digital de várias plataformas, incluindo contas de jogos. Em seu relatório, ele aponta que o Cthulhu Stealer compartilha semelhanças com outro malware desenvolvido para MacOS, chamado Atomic Stealer. A equipe de segurança cibernética suspeita que o Cthulhu Stealer possa ser uma variante modificada do Atomic Stealer.

A ascensão das ofertas de malware como serviço

Cthulhu está sendo vendido como um produto Malware-as-a-Service (MaaS) por uma taxa de assinatura de US$ 500 por mês, com demanda crescente por serviços de malware baseados em assinatura. O desenvolvedor principal também fica com uma parte significativa de cada exploração, pagando aos que implantam o malware uma porcentagem de seus ganhos. A investigação de Cado descobriu que “o ladrão de Cthulhu foi vendido em dois mercados de malware bem conhecidos que são usados para comunicação, arbitragem e publicidade do ladrão, junto com o Telegram”.

Por outro lado, pode haver problemas no processo de implantação de malware para seus usuários. Vários indivíduos expressaram preocupação porque o criador estaria executando um esquema de saída, deixando de distribuir as partes prometidas dos lucros ilegais.

2024-08-27 15:43