Ah, o delicioso caos da era digital! Em uma reviravolta mais infeliz, uma vulnerabilidade – previamente tão desconhecida quanto o paradeiro de uma meia perdida – foi desenterrada na lógica de contrato inteligente do sistema, levando a uma perda bastante substancial de fundos. Mas não tema! A equipe Valiant Cetus e os sempre diligentes validadores da SUI entraram em ação, como Cavaleiros da Armadura Brilhante, para conter os danos e congelar uma parcela significativa dos ativos furtados. 🦸♂️

⚡️ CRISE À VISTA: Dólar ameaça derrubar o Real! VEJA O ALERTA!

Ler Análise Urgente!Como o ataque se desenrolou

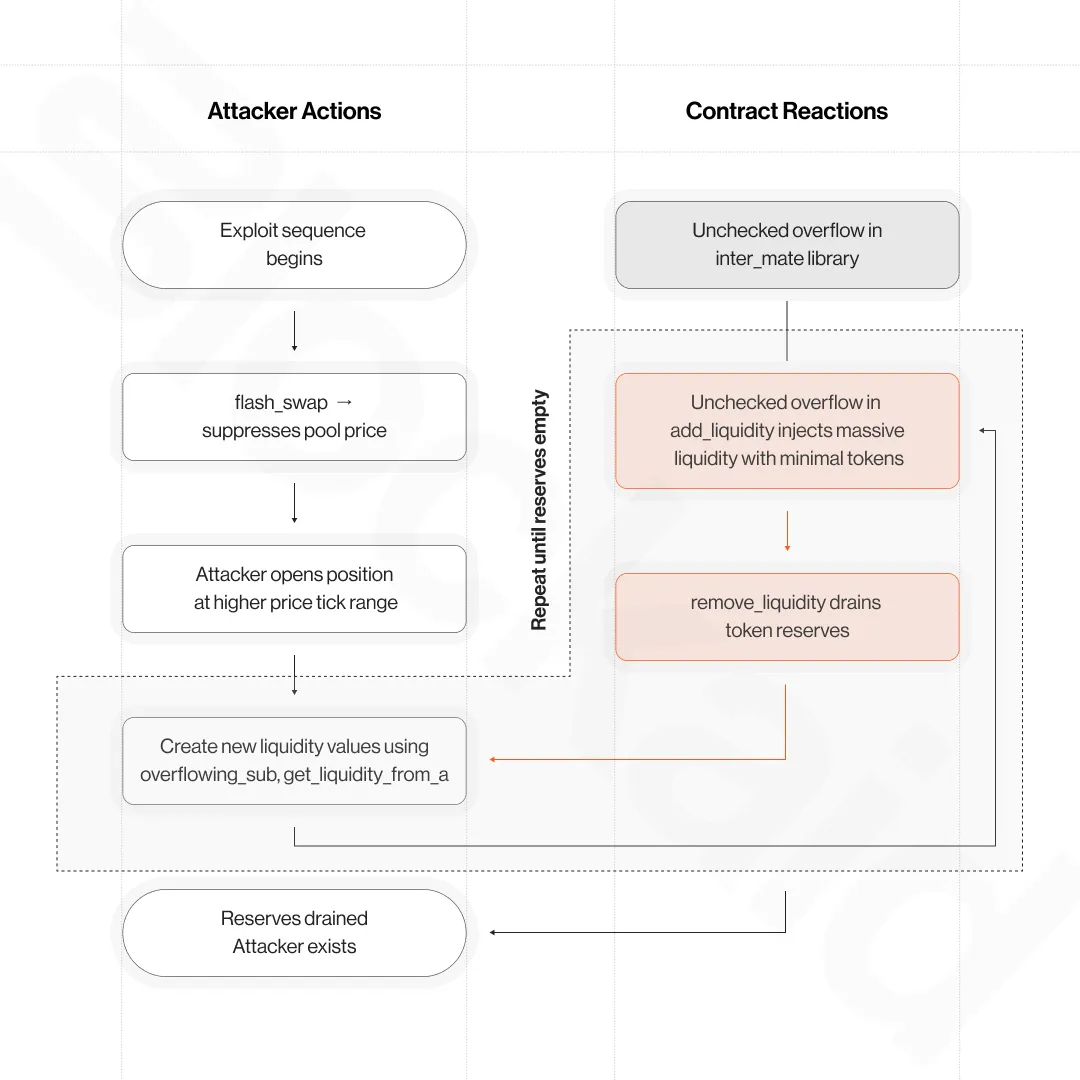

Nossa história de aflição começa com um atacante audacioso que, armado com nada além de uma troca de flash e uma bússola moral questionável, conseguiu suprimir momentaneamente o preço dos tokens dentro de uma piscina clmm. Ao diminuir artisticamente os preços, o vilão abriu uma posição de liquidez dentro de uma faixa de carrapatos mais alta – pense nele como preparando o cenário para um grande assalto. 🎭

Mas a verdadeira vulnerabilidade, caro leitor, estava mais fundo na lógica do contrato, como um alçapão escondido em uma mansão vitoriana. O invasor explorou uma falha crítica na maneira como o contrato inteligente verificou transbordamentos durante as adições de liquidez. Em vez de validar os valores de entrada com o cuidado de um bibliotecário meticuloso, o contrato permitiu ao invasor injetar uma quantidade anormalmente grande de liquidez falsa com depósitos mínimos de token. Muito a supervisão, você não diria?

E aí, pessoal! Prontos para embarcar na viagem maluca das notícias de cripto? No nosso canal do Telegram, vamos explorar o mundo das criptomoedas com leveza e bom humor. É como um papo de bar sobre Bitcoin, só que sem a ressaca no dia seguinte! 😄 Junte-se a nós agora e vamos desvendar esse universo juntos! 💸🚀

☞ Junte-se ao Telegram

Depois de inflar sua posição, nosso antagonista astuto sifa repetidamente reservas de token reais para fora das piscinas, executando esse loop com a precisão de um relojoeiro suíço. Os ativos drenaram, deixando para trás nada além de ecos de cálculos desmarcados e comportamentos de transbordamento. 🏴☠️

A causa raiz: um erro de cálculo da biblioteca

No coração deste desastre, havia um erro sutil, mas crítico, na biblioteca de código aberto usado pelo contrato CLMM. O problema surgiu de um mal-entendido de como as operações de deslocamento de esquerda devem ser verificadas no método checked_shlw. Em vez de validar contra o limite adequado (2

Essa configuração incorreta, embora aparentemente menor em código, abriu a porta para consequências devastadoras quando combinadas com a estratégia calculada do invasor. Uma lição de humildade, se é que alguma vez houve uma!

Não o que as auditorias capturadas

A confusão reinou na comunidade sobre um relatório de auditoria mais antigo que sinalizou uma questão aritmética max_u64. Cetus, em um momento de clareza, esclareceu que esse problema identificado anteriormente não estava relacionado à exploração. A verificação max_u64 era apenas uma recomendação de otimização menor, semelhante a sugerir uma nova camada de tinta em uma parede em ruínas. 🏚️

O que acontece agora

A equipe do CETUS, em uma enxurrada de atividades, rapidamente desativou todos os pools afetados e corrigiu os contratos vulneráveis. Trabalhando ao lado da comunidade de validadores da SUI, eles iniciaram procedimentos de governança de emergência para congelar o acesso do invasor à blockchain e impedir mais movimentos de ativos. Um esforço louvável, de fato!

Agora, o foco muda para uma re-audição abrangente de todos os contratos, melhorando as ferramentas de monitoramento em tempo real e projetando um plano de recuperação para compensar os usuários afetados. A equipe também está buscando canais legais e emitiu uma oferta de resgate de chapéu branco ao atacante. Um gesto bastante generoso, se você me perguntar! 🤔

Uma lição difícil – e um futuro mais forte

Apesar das extensas auditorias anteriores, Cetus reconheceu que depositou muita confiança em componentes de código aberto amplamente utilizados sem escrutínio suficiente. Esse incidente reforçou a necessidade de vigilância contínua, segurança em camadas e colaboração em todo o ecossistema. Uma lição difícil, de fato!

No futuro, a CETUS adotará protocolos mais rígidos de auditoria, padrões de teste mais altos e relatórios mais transparentes. O objetivo não é apenas restaurar a confiança do usuário, mas definir um novo padrão para resiliência na infraestrutura da defi. Uma ambição nobre, você não concorda?

Essa exploração serve como um lembrete de que mesmo sistemas bem-auditos podem abrigar riscos ocultos. Mas com ação rápida, transparência e uma comunidade unida, a recuperação – e a evolução – não é apenas possível, mas já em andamento. 🌱

fonte

- Rússia testa míssil ultrassecreto com capacidade nuclear (VÍDEO)

- O pai de Musk elogia Putin como “homem impressionante e resiliente”

- ETH PREVISÃO. ETH criptomoeda

- STX PREVISÃO. STX criptomoeda

- ENA PREVISÃO. ENA criptomoeda

- LTC PREVISÃO. LTC criptomoeda

- VIRTUAL PREVISÃO. VIRTUAL criptomoeda

- YouTuber MrBeast ganhou mais de US$ 10 milhões promovendo tokens de baixa capitalização, diz investigador de criptografia na rede

- Altcoins roubam o show: Hold, AB e 0x0 Ai Soar em meio às lutas de Solana

- As exportações russas surgem apesar das sanções ocidentais – relatório

2025-05-27 19:44