Como alguém que navegou no mundo das criptomoedas há anos, posso atestar que o golpe Lainchain é um lembrete claro do cenário em constante evolução das finanças digitais. É como caminhar por uma floresta repleta de caminhos promissores, apenas para tropeçar em um lobo em pele de cordeiro – ou melhor, em uma plataforma fraudulenta disfarçada de legítima.

⚡️ CRISE À VISTA: Dólar ameaça derrubar o Real! VEJA O ALERTA!

Ler Análise Urgente!Você seria capaz de identificar um esquema de phishing se ele aparecesse durante sua próxima reunião? Descubra como o engano de Lainchain deixou os profissionais surpresos em Paris.

Índice

E aí, pessoal! Prontos para embarcar na viagem maluca das notícias de cripto? No nosso canal do Telegram, vamos explorar o mundo das criptomoedas com leveza e bom humor. É como um papo de bar sobre Bitcoin, só que sem a ressaca no dia seguinte! 😄 Junte-se a nós agora e vamos desvendar esse universo juntos! 💸🚀

☞ Junte-se ao Telegram

Uma armadilha criptográfica em Paris

Na noite de 3 de dezembro, ocorreu um encontro para trabalhadores independentes no Café Oz, em Paris. Este evento reuniu profissionais de diversas áreas para confraternizar e partilhar ideias. Um desses participantes foi Scott Horlacher, um engenheiro e designer de software qualificado.

A noite se desenrolou de maneira inesperada com a entrada de dois personagens distintos. Um deles estava impecavelmente vestido, identificando-se como advogado responsável pelos aspectos comerciais, enquanto o outro, um sujeito mais jovem e rude, se apresentou como Leo, um desenvolvedor. Ambos se declararam representantes de uma nova plataforma de troca de criptografia conhecida como Lainchain.

A conversa de Horlacher com eles começou casualmente, enquanto falavam francês. De acordo com Scott, o desenvolvedor se referiu a si mesmo como Leo e mencionou que Lainchain era um aplicativo Python Flask. No entanto, as respostas às perguntas técnicas de Scott pareciam suspeitas.

Pedi a ele detalhes sobre o processo de tratamento de transações e liquidação delas dentro de sua bolsa ou plataforma, essencialmente.

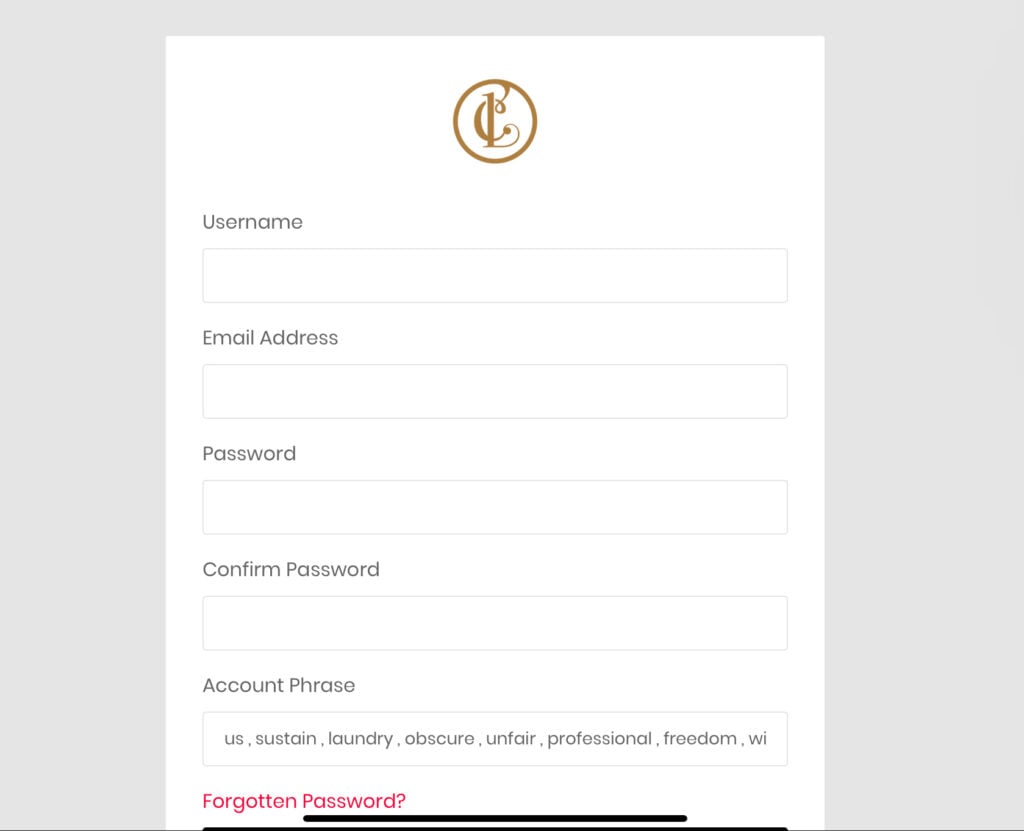

O criador do Lainchain respondeu: “Basta vincular sua MetaMask e enviá-la diretamente”. Neste ponto, as dúvidas de Horlacher intensificaram-se. Ao visitar Lainchain.com, o problema ficou claro para ele. “Movi meu cursor para a seção de inscrição”, explicou ele, “e foi aí que comecei a suspeitar, meu Deus, que isso poderia ser uma fraude.

Na página de registro, há um gerador de sementes de carteira integrado. Isso sugere que a plataforma está lidando com suas chaves privadas, o que representa um risco significativo à segurança a qualquer momento. Parece incompetente ou desonesto da parte dos desenvolvedores criar tal sistema. Dadas as circunstâncias, parece mais provável que eles estejam operando uma fraude.

Após uma discussão sobre o problema com o casal, a autoconfiança deles começou a se desgastar. Pouco depois, eles partiram da reunião, o que deixou Horlacher e outros descobrindo o engano, alertando outros que também estavam presentes.

Para descobrir a verdade sobre este evento questionável, a crypto.news colaborou com a AMLBot, uma empresa especializada em conformidade e investigações de blockchain. O resultado foi uma extensa investigação que acabou revelando que o Lainchain nada mais era do que um esquema de phishing habilmente planejado.

Neste artigo, aprofundamos as conclusões tiradas da investigação, explicamos o modus operandi da fraude, identificamos os principais sinais de alerta a serem detectados e, principalmente, fornecemos estratégias para permanecer seguro e evitar tais táticas enganosas no longo prazo.

Compreender os golpes de phishing e suas variações

Antes de mergulhar mais fundo na questão do Lainchain, é importante compreender os tipos de golpes de phishing que existem e como eles visam as vítimas, especialmente nos setores financeiro e criptográfico.

As fraudes de phishing empregam o engano para persuadir as pessoas a divulgarem, sem saber, detalhes confidenciais, como senhas, frases de recuperação ou dados de carteiras digitais. Em vez de hackear diretamente, o phishing depende principalmente da manipulação da psicologia humana, transformando vítimas inocentes em cúmplices da sua própria exploração.

No ano de 2023, a pesquisa do Statista descobriu que quase um quarto (27,32%) de todos os ataques cibernéticos globais foram ataques de phishing financeiro. Isto representa uma diminuição face aos 36,3% reportados em 2022 e uma queda significativa face aos 41,8% registados em 2021.

Além disso, no ano de 2023, o Centro de Queixas de Crimes na Internet do Federal Bureau of Investigation recebeu mais de 69.000 denúncias de fraude financeira ligada à criptomoeda. As perdas totais estimadas ultrapassaram impressionantes US$ 5,6 bilhões, impactando ativos digitais como Bitcoin (BTC), Ethereum (ETH) e Tether (USDT).

Os golpes de phishing geralmente assumem estas formas:

- Phishing de e-mail: e-mails genéricos se fazem passar por entidades confiáveis, como exchanges, solicitando que os usuários cliquem em links maliciosos ou compartilhem detalhes de login.

- Spear phishing: golpes altamente direcionados personalizam mensagens com base em vítimas específicas, muitas vezes se passando por membros da equipe ou parceiros para estabelecer confiança.

- Clone phishing: sites ou aplicativos falsos, como o Lainchain, imitam os legítimos, enganando os usuários para que insiram suas credenciais ou conectem carteiras.

- Phishing em mídias sociais: golpistas em plataformas como Telegram ou Twitter se passam por influenciadores, equipe de suporte ou representantes de projetos, atraindo vítimas com brindes falsos ou ofertas de investimento.

- Phishing baseado em malware: aplicativos ou links maliciosos infectam dispositivos, capturando dados confidenciais, como frases iniciais, chaves privadas e credenciais.

Os golpes de criptophishing representam um risco significativo devido à natureza permanente das transações blockchain – uma vez que o dinheiro é enviado, ele desaparece para sempre. Estar ciente desses métodos pode ajudá-lo a evitá-los.

Prestar atenção aos perigos potenciais e utilizar medidas de segurança fundamentais, como a verificação em duas etapas e a verificação da fiabilidade das fontes, são ações essenciais para proteger os seus bens online.

Como funciona o golpe

Como investidor em criptografia, inicialmente me senti atraído pelo Lainchain, acreditando que era uma troca legítima. No entanto, após uma inspeção mais detalhada, descobri algumas questões fundamentais que revelaram a sua natureza questionável. A interface da plataforma era decepcionantemente amadora, com um design básico que contrastava fortemente com suas promessas grandiosas. Esta incompatibilidade entre as afirmações e a realidade me deixou questionando a integridade do Lainchain.

O engano começou quando os usuários foram solicitados, no que parecia ser uma etapa regular, a vincular suas carteiras MetaMask para utilizar os serviços da plataforma. Vincular carteiras costuma fazer parte de aplicativos blockchain, mas Lainchain fez mau uso desse processo. Em vez de um pop-up de autorização padrão, eles solicitaram que os usuários inserissem suas frases iniciais – algo que nenhuma plataforma legítima faria, levantando preocupações de que poderia ser um esquema de phishing.

Os pesquisadores apontaram que essa estratégia deu aos golpistas autoridade sobre as carteiras digitais dos usuários. Com a posse das chaves privadas, os malfeitores puderam movimentar fundos à vontade, sem serem notados ou obstruídos.

Em vez de simplesmente roubar, Lainchain utilizou táticas psicológicas sutis para expandir sua exploração. As suas vítimas foram atraídas por ofertas de retornos excepcionalmente elevados e persuadidas a adicionar mais fundos para supostamente maximizar o seu potencial.

Quando as pessoas tentaram retirar os seus fundos, depararam-se com obstáculos artificiais, tais como pedidos de “taxas de processamento” ou “custos de autenticação”, que foram meramente concebidos para transferir fundos adicionais deles.

A investigação também revelou que Lainchain coletou dados pessoais durante o registro, incluindo endereços de e-mail e detalhes de carteiras vinculadas. Essas informações provavelmente foram monetizadas ainda mais, vendidas em mercados da dark web e usadas para campanhas de phishing ou outras formas de roubo de identidade.

Resultados da investigação técnica

Os investigadores que usaram métodos de inteligência de código aberto, fornecidos pela AMLBot, desvendaram com sucesso as atividades enganosas realizadas pela Lainchain. Um avanço significativo foi feito quando examinaram minuciosamente as informações relacionadas ao registro do domínio lainchain.com.

O domínio foi estabelecido usando HOSTINGER, um registrador de orçamento frequentemente utilizado indevidamente por fraudadores, e opções de privacidade foram escolhidas para ocultar a identidade do proprietário.

O mistério que envolve a identidade desta operação é típico das atividades de crime cibernético. Registrado novamente em 30 de janeiro de 2023 e atualizado pela última vez em 30 de outubro de 2024, o cronograma deste domínio sugere um longo período durante o qual possíveis vítimas podem ser alvo de fraude.

Após uma análise mais detalhada, descobriu-se que o site estava situado em servidores localizados em Helsínquia, Finlândia, geridos pela Hetzner Online GmbH, um conhecido fornecedor de serviços de alojamento conhecido pelo seu compromisso com a privacidade e a acessibilidade. No entanto, estes tipos de serviços são frequentemente procurados por indivíduos com intenções questionáveis.

Além disso, os investigadores descobriram que o Lainchain não estava operando isoladamente, mas estava ligado a outros sistemas enganosos, como Rawkchain e Staxeblock. Parece que essas plataformas foram criadas usando estruturas de software subjacentes muito semelhantes.

No código HTML do site da Lainchain, você pode encontrar comentários que apontavam diretamente para Rawkchain, indicando que eram cópias. Esse método permitiu que os golpistas mudassem sua identidade e relançassem com um novo nome quando fossem pegos, enganando ainda mais os usuários.

O exame dos certificados SSL conectou o Lainchain a um domínio questionável, finalsolutions.com.pk, implicando uma rede potencial maior para atividades como phishing ou lavagem de fundos ilícitos. Além disso, a análise de pesquisas reversas de IP e dados de DNS expôs servidores comuns com outros sites suspeitos, sugerindo que depende fortemente de hospedagem de baixo custo e manutenção mínima.

Os investigadores descobriram que Lainchain funcionava como um esquema enganoso que oferecia grandes retornos ao mesmo tempo que minimizava custos, aproveitando o anonimato e brechas técnicas para atingir os usuários.

Identidades falsas e engenharia social

Como analista, um aspecto que suscitou significativamente as minhas preocupações sobre a operação Lainchain foi a sua implantação estratégica de identidades roubadas e validação social falsificada. Essa tática foi projetada para criar um senso de credibilidade e atrair participantes desavisados para seu golpe.

Conforme relatado pelos investigadores, o site oficial da Lainchain exibia fotos de indivíduos que afirmavam ser membros da equipe, gerentes e pioneiros, todos acompanhados de cargos importantes e históricos de carreira detalhados.

Foi descoberto, por outro lado, que inúmeras imagens usadas no esquema foram, na verdade, tiradas de eventos públicos de blockchain e de contas pessoais de mídia social sem permissão. Os vigaristas então retrataram enganosamente essas pessoas inconscientes como parte da equipe executiva do Lainchain.

Um exemplo notável envolveu a utilização de um rosto familiar pertencente a um político russo para criar uma identidade executiva falsa. Imagens adicionais, originalmente associadas a diferentes especialistas em diversas áreas, foram combinadas com qualificações falsificadas para reforçar a aparência de autenticidade e credibilidade.

Além do site, a desonestidade se estendeu a diversas plataformas, como a Trustpilot. Lá, Lainchain apresentou inúmeros depoimentos positivos, destacando seu design intuitivo, fortes medidas de segurança e potencial para obter lucros.

Descobriu-se que um exame mais detalhado desmascarou essas avaliações como sendo fabricadas. Eles pareciam vir de relatos recém-criados ou questionáveis. Notavelmente, muitos desses perfis mostraram um padrão de revisão de sistemas enganosos, incluindo Rawkchain e Staxeblock no passado.

Como investidor em criptografia, me vi involuntariamente preso em uma teia enganosa. Um amálgama inteligente de identidades mal utilizadas, personas online falsas e endossos brilhantes, porém falsos, criou uma fachada atraente que me atraiu a confiar na plataforma. Infelizmente, esta falsa sensação de segurança deixou-me exposto a potenciais perdas financeiras e à manipulação contínua.

Análise de telegramas e mídias sociais

A privacidade atraente e os aspectos fáceis de usar do Telegram conquistaram um lugar popular entre as comunidades criptográficas, mas, infelizmente, também se tornou um local privilegiado para atividades enganosas como o Lainchain. Foi descoberto que o Telegram desempenhou um papel crucial no esquema, funcionando como principal centro de divulgação da plataforma fraudulenta e de interação com as vítimas.

Em uma comunidade online secreta, indivíduos fingindo ser administradores amigáveis, chamados Arin_lainchain e DanbenSpencer, enganaram outras pessoas. Eles postaram anúncios e direcionaram os usuários a falsos agentes de atendimento ao cliente.

Um erro não intencional expôs outro relato significativo, conhecido como Lucifer3971, que os investigadores rastrearam como atividades ilegais no mercado negro, como a venda de dados furtados. Ao contrário de outras contas que não foram utilizadas, Lucifer3971 continuou ativo, oferecendo informações cruciais.

Dentro de seu círculo, os golpistas astuciosamente davam a impressão de autenticidade ao criar perfis falsos que imitavam atividades. Esses perfis fictícios faziam perguntas, postavam depoimentos elogiosos e falavam sobre retiradas inexistentes, tudo com o objetivo de fazer o grupo parecer confiável. Os administradores do grupo cumprimentaram os recém-chegados com mensagens pré-escritas e publicaram histórias inventadas de sucesso para atrair mais vítimas.

Em vez de se limitar ao Telegram, o esquema se expandiu para outras plataformas como Facebook e Twitter. No Facebook, os fraudadores se infiltraram em comunidades criptográficas e freelancers com identidades falsas para apoiar o Lainchain. Enquanto isso, no Twitter, eles empregaram bots e avaliações falsas para impulsionar suas mensagens, dando uma impressão de credibilidade e confiabilidade.

Violações de dados e atividade na dark web

De uma forma mais direta, o golpe Lainchain não se limitou a roubar dinheiro; também visou as informações privadas das vítimas para obter lucros adicionais. Foi descoberto que esses dados confidenciais foram canalizados para violações massivas de dados e posteriormente vendidos em mercados negros escondidos na deep web.

Um nó significativo conectado a esse sistema era o banco de dados conhecido como naz.api, famoso por armazenar informações roubadas de usuários obtidas por meio de golpes de phishing, ataques de software malicioso e explorações de vulnerabilidades de navegadores da web.

Uma investigação no naz.api descobriu vários registros violados conectados ao Lainchain, abrangendo endereços de e-mail, números de contato, senhas e outros dados confidenciais.

A investigação também identificou registros de ladrões conectados ao Lainchain. Esses registros, amplamente negociados na dark web, forneciam instantâneos detalhados das sessões do navegador das vítimas, incluindo credenciais salvas, dados de preenchimento automático e capturas de tela de portais de login.

Além disso, é preocupante que esses registros não se refiram apenas ao Lainchain; eles abrangiam dados de empreendimentos fraudulentos anteriores, como Rawkchain e Staxeblock. Essas informações foram acumuladas em uma vasta rede, sugerindo um histórico de dados roubados.

Protegendo-se no espaço criptográfico

O golpe Lainchain destaca a crescente ameaça de plataformas falsas projetadas para imitar operações legítimas, visando aqueles que não estão familiarizados com sistemas criptográficos. Embora golpes como esse sejam expostos, inúmeros outros operam sem serem detectados, roubando milhões de usuários desavisados.

Manter-se seguro começa com a compreensão de como esses golpes funcionam. Os fraudadores geralmente solicitam frases iniciais ou enganam os usuários para que conectem suas carteiras a plataformas maliciosas. Slava Demchuk, CEO da AMLBot, explicou os riscos:

Vincular sua carteira digital a um serviço questionável pode acidentalmente dar permissão a programas de software arriscados para receber seu dinheiro sem que você perceba. Lembre-se de examinar minuciosamente os detalhes de cada transação antes de confirmá-las. Se a plataforma parecer duvidosa ou não tiver credibilidade, muitas vezes é aconselhável evitar lidar com ela.

Um truque frequentemente usado é instalar aplicativos de carteira fraudulentos que contêm software prejudicial para roubar dados confidenciais. Demchuk aconselha ficar atento ao baixar aplicativos.

Use provedores de aplicativos confiáveis durante o download e sempre analise o feedback dos usuários para verificações de confiabilidade. Manter um programa antivírus atualizado fornece uma proteção adicional contra ameaças potenciais.

Ele também aconselhou uma abordagem cética ao avaliar plataformas:

Fique atento a sinais de alerta, como grupos não identificados ou não confirmados, ausência de qualificações ou discrepâncias em suas declarações. Se algo parecer suspeito, reserve um momento para investigar mais detalhadamente. Geralmente é aconselhável priorizar a segurança em detrimento dos riscos potenciais aos seus recursos.

Denunciar golpes é igualmente importante. A colaboração entre usuários, desenvolvedores e reguladores é essencial para proteger o ecossistema criptográfico. Manter-se informado e proativo não apenas protege os ativos individuais, mas também fortalece a comunidade criptográfica mais ampla contra essas ameaças.

- Rússia testa míssil ultrassecreto com capacidade nuclear (VÍDEO)

- Detetive Blockchain descobre a identidade do hacker da PrismaFi, que roubou US$ 11 milhões

- LayerZero confirma instantâneo para possível lançamento aéreo

- Cidadão britânico explica porque se alistou no exército russo (VÍDEO)

- Zelensky está pronto – ex -analista da CIA

- A Rússia pede que o Watchdog de armas químicas investiga a Ucrânia

- SHIB PREVISÃO. SHIB criptomoeda

- Ethereum Bull Trap: uma faca de dois gumes para investidores; Dois resultados potenciais para o preço da ETH

- Guia da família de Paul McCartney: conheça seus filhos, netos e muito mais

- ASSISTA quase atingido por drone visando tanque russo

2024-12-19 19:25